Troyano para espiar celulares

Contents:

Concretamente ha sido Kaspersky Lab quien ha descubierto este troyano conocido con el nombre de Tordow y registrado por los expertos de seguridad como Trojan-Banker-. De ahí, que en el momento que el usuario instala la aplicación en el móvil, el Tordow se instala en el mismo y comienza su labor, que no es otra que la de conseguir hacer root al terminal y tener todo tipo de privilegios. Por lo tanto, ser recomienda tener mucho cuidado de dónde se descargan las aplicaciones para el móvil y si es posible, evitar la instalación de aplicaciones desde tiendas de terceros.

Falsas versiones de Pokémon GO infectando a usuarios Android con malware. Este malware para Android hace root e instala aplicaciones de forma secreta. Un nuevo malware afecta indistintamente a iOS y Android. Y luego quieren meter ordenadores para conducción autónoma en coches y hasta en el propio cuerpo.

El nuevo malware parece sacado de la NSA ya que puede espiar todos tus movimientos. DroidJack se extiende en Europa como un potente troyano Android que permite robar información y espiar al usuario de cualquier smartphone.

Jajaja y esta es la libertad de la que presumen los de landroig? Entre esto y las bombas atomicas jajaja. Información y noticias sobre tecnología.

Tordow, nuevo troyano para Android capaz de controlar tu dispositivo

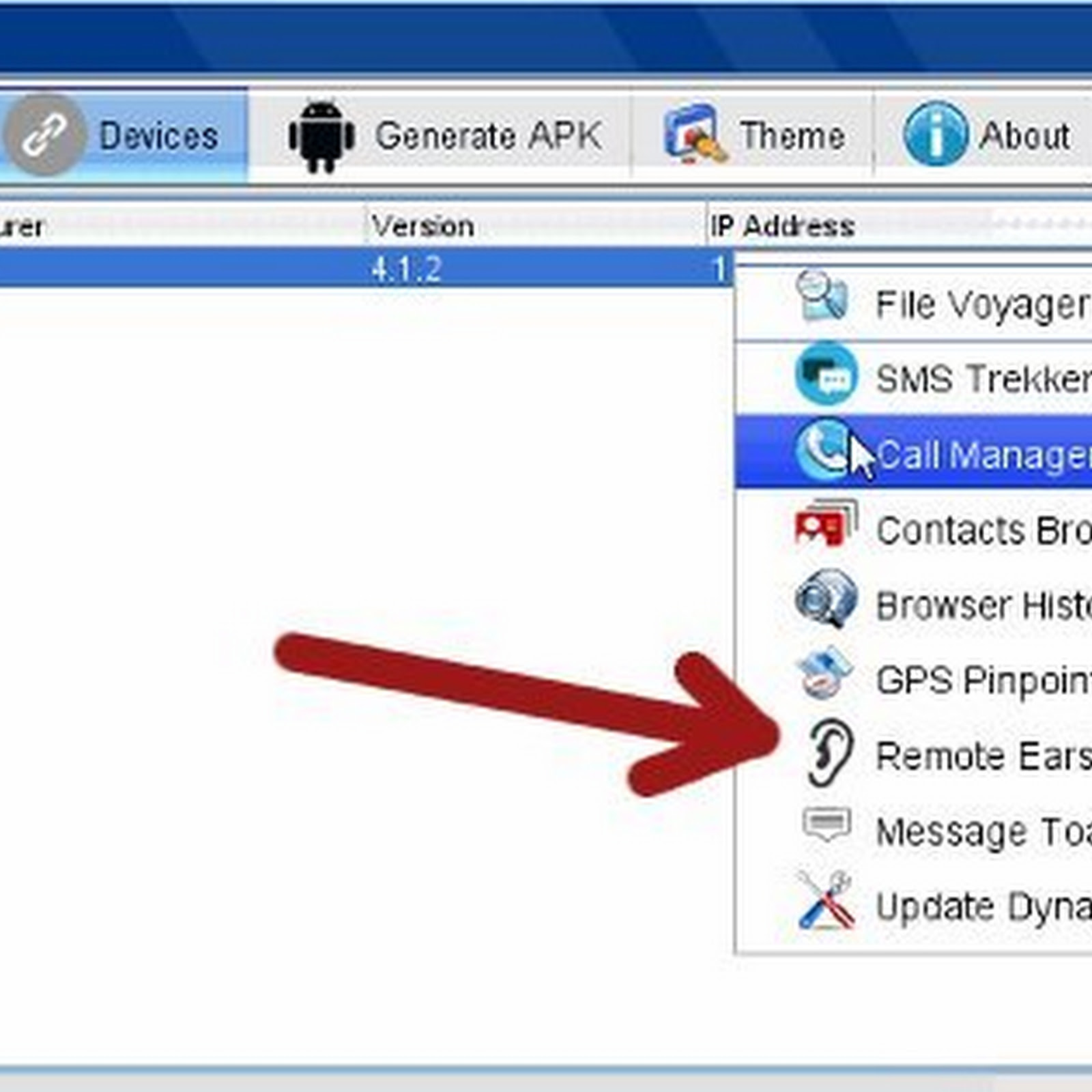

Tordow, nuevo troyano para Android capaz de Escrito por Roberto Adeva. Android P DP3 ya disponible: Efectivamente esto es para Android, es una herramienta de administración remota, tienes acceso casi total al dispositivo donde lo instales. Hola Juan, tu hiciste el proceso con droidjack? Con que programa compilaste el apk, Te recomiendo Android Studio e insatala la version 2.

- rastrear un celular claro peru.

- Últimas noticias.

- El nuevo malware parece sacado de la NSA ya que puede espiar todos tus movimientos.;

- localizar numero con gps.

Dame un contacto y te ayudo. Perdon no leí bien tu comentario.

Hablas de Droidjack y no Dendroid. Para Droidjack tienes que darle en detalles o una flecha hacia abajo o a las letras que salen ahí cuando salga la ventana de instalación y darle a permitir que aceptas el riesgo o algo así. Hace tiempo hice el proceso y me salio perfecto.

- hackear whatsapp sin tener acceso al celular.

- Un informático en el lado del mal: Troyano para espiar un Android o para espiar a través de él?

- localizador de celulares por satelite donde esta tu novia?

Lo hice con webhost. Lo intentare otra vez y si me sale les ofrezco ayuda a todo el que me la pida.

Entradas relacionadas

Amigo podrias ayudarme estoy empezando en todo esto, te dejo mi correo y hablamos hackersmasters85 gmail. Gola cuando ya esta todo el servidor configurado i me voy a logear no me muestra la pagina y dice el navegador chorme error Gola cuando ya esta todo el servidor configurado i me voy a lograr no me muestra la pagina y dice el navegador chorme error Buenas, una vez ya creado el servidor y subidos todos los archivos al FTP me deniega el acceso.

Posiblemente tengas el código fuente modificado.

Tienes que modificar el archivo reg. He eliminado todos los archivos del servidor y los he vuelto a cargar, entonces me vuelve a dejar entrar al setup, pero una vez completo el setup, le doy a continuar y vuelve el error http Prueba con otro servidor web, posiblemente no cumpla con los requisitos, en caso de que quieras seguir con el mismo, ponte en contacto con el soporte de tu hosting.

Seguimiento policial

Tengo un problema quizas me puedan ayudar. Un dispositivo android se posiciono sobre mi cuenta gmail. Cambie contraseñas y demas pero logra entrar igual. La unica solucion que encontre es cambiar la cuenta pero antes necesito saber si el dispositivo tomo otra posecion sobre mis cuentas. Es posible hackearselo y cerrarle o borrarle toda informacion que tenga mio.? Restaura tus dispositivos Android con una imagen oficial y cambia las contraseñas, no debería de poder acceder a tu cuenta.

Dendroid – Crea tu propio Troyano para Android – Parte I

También puedes activar la verificación en dos pasos, de esta manera ya no basta sólo con la contraseña para acceder a tu cuenta. Te dejo el link — https: Ya me puse en contacto con google asiq tendria que observar si veo algo raro Desde ya que voy activar la verificacion en dos pasos.

Crime Investigation - Libro Proba smartlockscreen de la playstore A mi LG le va genial y mientras la pantalla este bloqueada no se puede apagar ni reiniciar. Ahí no queda todo puesto que cualquiera se puede hacer con el software. Publicado por Vicente Motos on martes, 28 de mayo de Etiquetas: Anónimo 6 de enero de , Hola al instalarlo tienes que hacerlo desde el móvil? Todas las noticias de

Javier, que servidor host de archivos me recomendas??? Señor Javier Olmedo necesito hablar con usted,requiero de su ayuda como hacemos para hablar,le agradezco. Hola, he completado todos los pasos pero al finalizar la instalación me dice: Debes de buscar bien el archivo, pues debería de existir.